Falso WhatsApp spiava gli italiani: scoperto lo spyware made in Italy

Un’app che imitava WhatsApp è diventata un vero cavallo di Troia: uno spyware in grado di spiare lo smartphone di chi l’installava. Meta ha raccontato di aver dovuto intervenire contro una società italiana, accusata di aver creato una falsa app di WhatsApp per raccogliere dati sensibili da un numero limitato di utenti, in gran parte residenti in Italia. Un episodio che ricorda quanto basti un singolo download sbagliato per mettere a rischio privacy e sicurezza.

Vuoi ascoltare il riassunto dell’articolo?

Chi è ASIGINT e cosa ha scoperto Meta

Come raccontato da Repubblica, al centro della vicenda troviamo ASIGINT, azienda di tecnologia con sede in Italia, controllata da SIO Spa, realtà storicamente attiva nelle intercettazioni e nella sorveglianza per scopi istituzionali. Sul sito di SIO, ASIGINT viene presentata come società specializzata in cybersecurity e cyber-intelligence.

Secondo quanto comunicato da Meta, ASIGINT avrebbe sviluppato e distribuito un’app fraudolenta pensata per replicare grafica e funzioni di WhatsApp, inducendo gli utenti a credere di usare il client ufficiale.

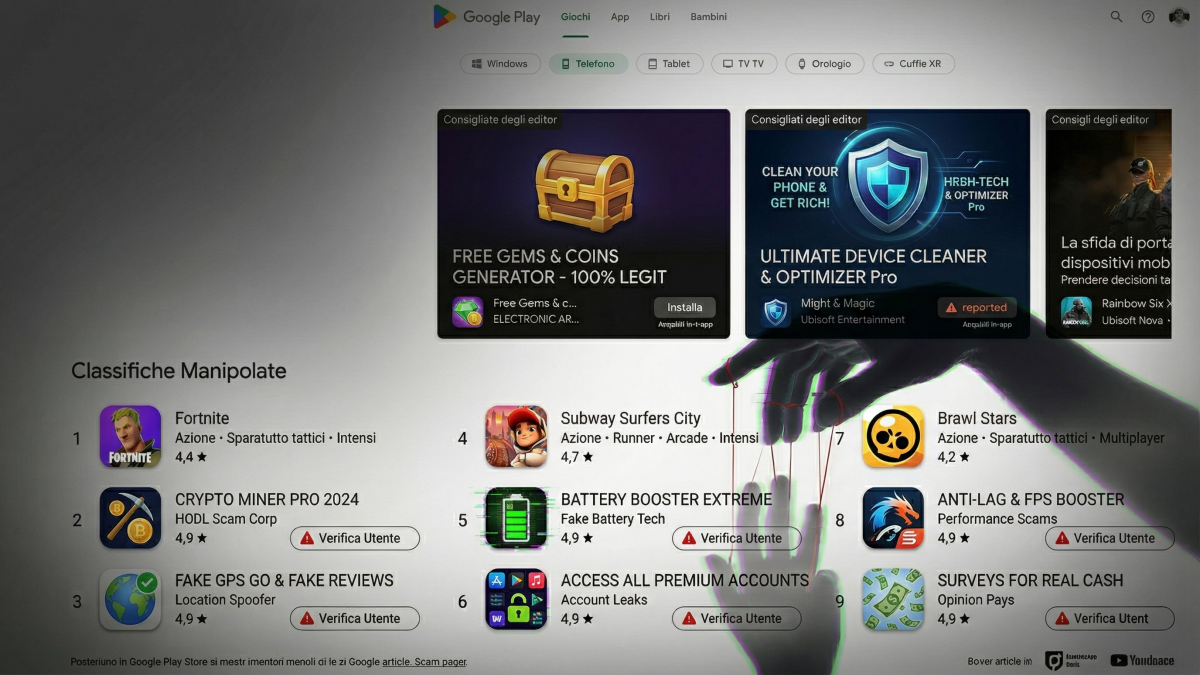

L’app non arrivava dagli store ufficiali (Google Play Store o App Store), ma da canali terzi molto meno controllati.

Il team di sicurezza di Meta ha individuato questo software malevolo come parte di un’operazione di spionaggio digitale, basata su tecniche di social engineering: non un attacco tecnico alla piattaforma, ma un tentativo di convincere le persone a installare volontariamente un’app modificata e non verificata. Visto il numero contenuto di utenti che hanno installato l’app si tratta probabilmente di un’operazione mirata verso alcuni soggetti e non pensata per colpire tutti.

Come funzionava il finto WhatsApp

Il meccanismo era piuttosto semplice: i responsabili avrebbero spinto un gruppo ristretto di utenti a scaricare un client modificato, presentato come aggiornamento o variante legittima di WhatsApp. In pratica, una versione alterata dell’app originale.

Una volta installata sullo smartphone, l’app contraffatta avrebbe permesso a terzi di accedere ai dati presenti sul dispositivo. Non parliamo solo di messaggi, ma potenzialmente di rubrica, contenuti delle chat, e altre informazioni personali, a seconda dei permessi concessi durante l’installazione.

Meta ha tenuto a precisare che questa truffa non ha sfruttato falle interne di WhatsApp: non c’è stata alcuna violazione della crittografia end-to-end, né dell’infrastruttura o delle app ufficiali. Il problema nasce esclusivamente dall’uso di client non ufficiali, installati fuori dai canali certificati.

Cosa ha fatto Meta per bloccare l’attacco

Dopo l’indagine interna, Meta ha individuato circa 200 utenti che avevano installato la versione contraffatta di WhatsApp, in gran parte in Italia. Per ridurre i danni, l’azienda ha disconnesso i loro account WhatsApp dal software ingannevole, così da impedire ulteriori furti di dati.

In parallelo, Meta ha inviato a queste persone delle notifiche di allerta, spiegando i rischi per la privacy e invitando a usare solo le app ufficiali scaricate dagli store. Un passaggio importante, perché molti utenti non si rendono conto di aver installato un clone e continuano a usarlo come se fosse l’app originale.

Meta ha inoltre annunciato l’intenzione di inviare una diffida formale ad ASIGINT, chiedendo di interrompere ogni attività considerata lesiva per gli utenti.

L’azienda ha presentato questa linea d’azione come parte di una strategia proattiva per scoraggiare le società di spyware dal prendere di mira le persone comuni per monitoraggio clandestino.

Il precedente: lo spyware Spyrtacus

Il nome ASIGINT non è nuovo nel mondo della sorveglianza digitale. Un anno fa la società era già stata collegata a un altro spyware, battezzato Spyrtacus. Anche in quel caso si trattava di un malware di sorveglianza con capacità molto invasive.

Spyrtacus, secondo le analisi pubbliche, permetteva di accedere ai contenuti degli SMS e alle conversazioni su Facebook Messenger, Signal e WhatsApp, oltre a estrarre dati dalla rubrica. Il software poteva anche intercettare telefonate, attivare il microfono per registrare l’ambiente circostante e usare la fotocamera per acquisire immagini.

Questi strumenti sono progettati per restare invisibili all’utente: lavorano in background, monitorano chiamate, messaggi e posizione geografica, e spesso colpiscono persone che non hanno competenze tecniche per accorgersi di anomalie nel comportamento del telefono.

Episodi come questo ricordano quanto sia fondamentale diffidare delle versioni modificate delle app più popolari e limitarsi alle fonti ufficiali. In un contesto in cui anche realtà legate alla cyber-intelligence finiscono al centro di casi di spyware, la prima linea di difesa resta sempre la stessa: controllare cosa installiamo e trattare ogni scorciatoia come un potenziale rischio per la privacy.

Source link